Borat: novo trojan de acesso remoto não é motivo para risos

Atores da ameaça expandiram capacidades do malware, oferecendo ransomware, serviços DDoS entre outros, além dos recursos usuais de RATsBy - Liliane Nakagawa, 5 abril 2022 às 22:02

Um novo trojan de acesso remoto (RAT) encontrado na darknet oferece uma série de recursos facilitadores para conduzir ataques de negação de serviço (DDoS), bypass UAC (Controle de Conta do Usuário) e implementação de ransomwares.

Chamado de Borat, o malware permite que os atores da ameaça obtenham acesso total e controle remoto do sistema infectado, incluindo mouse e teclado, acesso a arquivos e recursos de rede.

Além disso, ofusca quaisquer sinais da presença e ainda permite ataques altamente personalizados aos operadores da ameaça, com opções de compilação para criação de pequenos payloads.

O cavalo de Tróia Borat foi encontrado durante as pesquisas de OSINT (Open Source Intelligence: fonte de inteligência obtida por meio de dados e informações disponíveis e acessíveis ao público) dos Laboratórios da Cyble e submetido a um estudo técnico.

Imagem: Cyble

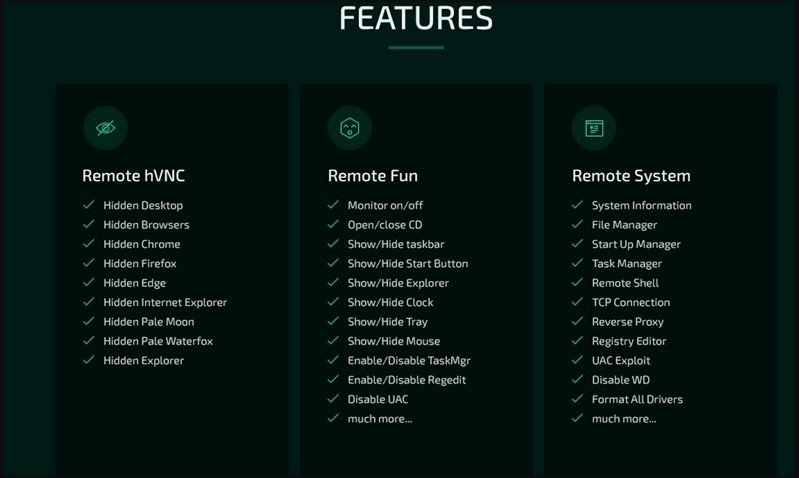

Características extensivas do trojan

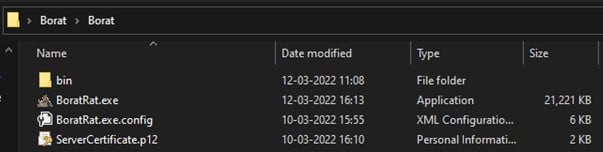

De acordo com a análise dos pesquisadores, o Borat RAT, cuja a distribuição ainda não é clara, é um pacote que inclui um construtor, módulos do malware e um certificado de servidor.

Imagem: Cyble

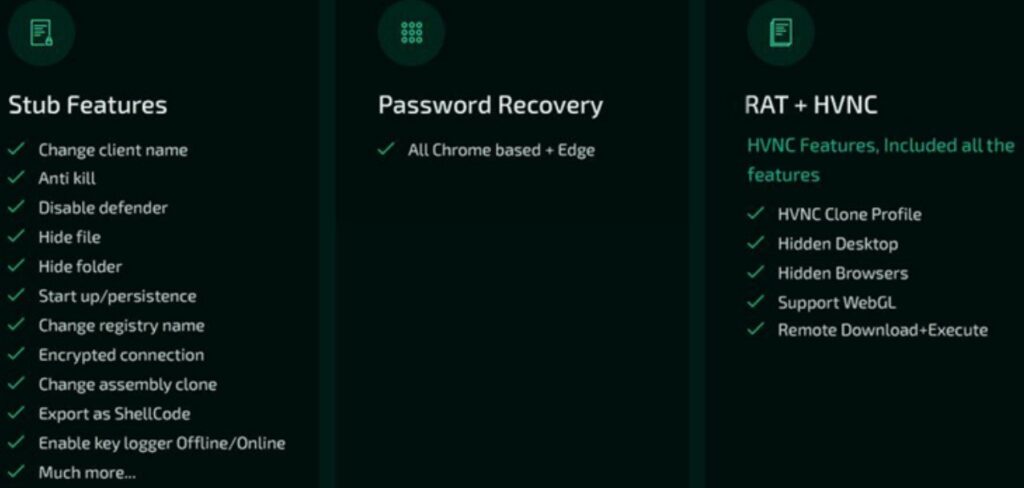

Mais de 10 características do trojan foram sinalizadas pela Cyble, cada um com um módulo dedicado.

- Keylogging — monitora e registra as teclas e as armazena em um arquivo txt.

- Ransomware — distribuir cargas úteis de ransomware na máquina da vítima e gerar automaticamente uma nota de ransomware por meio do Borat.

- DDoS — direciona o tráfego de lixo para um servidor alvo usando os recursos da máquina comprometida.

- Gravação de áudio — gravar áudio pelo microfone, se disponível, e armazená-lo em um arquivo wav.

- Gravação da webcam — grave vídeo da webcam, se disponível.

- Desktop remoto — iniciar um desktop remoto oculto para realizar operações de arquivo, usar dispositivos de entrada, executar código, iniciar aplicativos etc.

- Proxy reverso — configurar um proxy reverso para proteger o operador remoto de ter identidade exposta.

- Informações do dispositivo — coletar informações básicas do sistema.

- Processo de escavação — injetar código do malware em processos legítimos para escapar da detecção.

- Roubo de credenciais — roubo de credenciais de conta armazenadas em navegadores web baseados em Chromium.

- Roubo de tokens do Discord — roubo de tokens do Discord da vítima.

- Outras funções — interromper e confundir a vítima ao reproduzir áudio, trocar os botões do mouse, esconder a área de trabalho, esconder a barra de tarefas, segurar o mouse, desligar o monitor, mostrar uma tela em branco, ou pendurar o sistema.

Imagem: Cyble

As características acima fazem do Borat essencialmente um RAT, spyware e ransomware, dando poder ao malware para conduzir uma variedade de atividades maliciosas em dispositivos infectados.

Ao contrário do personagem do filme de comédia, encarnado por Sacha Baron Cohen, não há nada que cause risos nessa homenagem.

Uma das pistas sobre a origem do trojan foi encontrada pela BleepingComputer, ao descobrir que o executável de carga útil foi recentemente identificado como AsyncRAT. Provavelmente, o ponto de partida do autor de Borat RAT.

Como geralmente ocorre, as chances de se deparar com malwares do gênero crescem em ambientes para download de aplicações e jogos crackeados. Fontes confiáveis são uma das maneiras de se evitar a surpresa.

Comentários